Malware: der stille Eindringling

Jedes digitale System lebt von Daten. Sie werden gestreamt, synchronisiert, gesichert und wiederhergestellt. Es wirkt geordnet, kontrolliert und sicher. Doch in diesem endlosen Rhythmus kann sich eine infizierte Datei unbemerkt einschleichen. So beginnen Sicherheitsverletzungen – still und unsichtbar, lange bevor ein Alarm ausgelöst wird.

Stellen Sie sich Folgendes vor: Ein Benutzer lädt eine harmlos aussehende ZIP-Datei in Ihren Objektspeicher hoch. Darin versteckt sich ein neuer Trojaner, der den Signaturdatenbanken noch nicht bekannt ist. Die Datei wird gespeichert und repliziert – und wartet. Tage später wird sie im Rahmen eines geplanten Prozesses ausgeführt, verschlüsselt Dateien über Knoten hinweg und beschädigt Replikate. Dabei breitet sich die Infektion mit jeder automatisierten Aufgabe weiter aus. Was als einzelner Upload begann, hat den Speichercluster selbst zum Überträger gemacht. Ein solches Szenario spielt sich am häufigsten am Edge oder in Zweigstellen ab, wo Daten lokal gespeichert werden und die Sicherheitstransparenz am geringsten ist.

Wenn das Unsichtbare unvermeidlich wird

Malware hat sich zur Hintergrundstrahlung des Internets entwickelt: Sie ist allgegenwärtig, allumfassend und oft unsichtbar – bis es zu spät ist. Im vergangenen Jahr identifizierten Forscher über 100 Millionen neue Malware-Varianten und 81 % der Unternehmen sahen sich mindestens einem Malware-Vorfall gegenüber. Die wahren Kosten bestehen jedoch nicht nur in Ausfallzeiten oder der Beseitigung der Schäden, sondern auch in der Untergrabung des Vertrauens in die Daten selbst. Die Infektionswege sind äußerst einfallsreich: schlummernde Malware, die sich in archivierten Daten versteckt, kompromittierte Uploads, die beschädigte Dateien einschleusen, oder Fehlkonfigurationen durch Insider, die es bösartigem Code ermöglichen, sich innerhalb eines Speicherclusters zu verbreiten. Diese Bedrohungen überlisten die Abwehrmaßnahmen nicht, sondern warten sie einfach ab.

Der stillste und gefährlichste Ort, an dem sie sich verstecken können, ist die Speicherebene. Im Speicher ruht letztendlich alles: Objekte, Snapshots, Archive, Replikationen. Sobald Malware diese Ebene erreicht, bieten herkömmliche Abwehrmaßnahmen kaum noch Schutz. Man kann einen Server patchen, aber keine beschädigten Daten. Eine kompromittierte Datei kann sich von einem schlafenden Parasiten zur Ursache einer umfassenden Sicherheitsverletzung entwickeln. Sie kann nicht nur Live-Daten infizieren, sondern auch jede archivierte Kopie, der sie ausgesetzt ist.

Entwicklung eines Abwehrsystems gegen Malware

Herkömmliche Abwehrmechanismen funktionierten wie Mauern, die Bedrohungen fernhalten sollten. Doch Daten bleiben nicht mehr hinter Mauern, sondern bewegen sich durch Clouds, Edge-/ROBO-Standorte, APIs und gemeinsam genutzte Umgebungen. So kann Malware über vertrauenswürdige Pfade in die Systeme eindringen. Eine moderne Verteidigung erfordert daher eine Weiterentwicklung: Systeme mit „Instinkt”, die subtile Anomalien erkennen und reagieren können, bevor sich eine Infektion ausbreitet. Im Speicherbereich bedeutet dies eine proaktive Verteidigung: eine kontinuierliche Überwachung des Systems und der darin gespeicherten Daten, bei der stets alles, was nicht richtig erscheint, im Blick behalten wird. Doch Wachsamkeit allein reicht nicht aus. Echte Cyber-Resilienz hängt von einheitlicher Transparenz und automatisierten Reaktionen ab. Benötigt wird eine intelligente Ebene, die jeden Scan, jede Bedrohung und jedes Ereignis verfolgt und Richtlinien durchsetzt, sobald eine Gefahr auftritt.

Ein „Immunsystem“ für Ihre Edge-Daten

Edge-Umgebungen können sich keine mehrschichtigen Sicherheitsstacks oder spezialisierte Teams leisten. Remote-Büros, Zweigstellen und kleine IT-Umgebungen benötigen sofort einsatzbereiten Schutz, ohne dass eine weitere Plattform integriert und verwaltet werden muss.

Die Swarm Appliance ist eine schlüsselfertige All-in-one-Objektspeicher-Appliance. Sie wurde entwickelt, um lokale Daten an Edge- und ROBO-Standorten sowie in KMU-Umgebungen mit begrenzten Budgets, Platz und IT-Personal zu archivieren und zu schützen. Sie vereint Speicher, Datenschutz und integrierte Malware-Erkennung in einem einzigen System, das schnell bereitgestellt und mit minimalem Aufwand betrieben werden kann. Die Sicherheit ist nicht nachträglich hinzugefügt oder an externe Tools delegiert, sondern direkt in die Art und Weise eingebettet, wie Daten gespeichert werden. Durch die Bereitstellung intelligenter Malware-Abwehr als Teil eines eigenständigen Systems reduziert die Swarm Appliance die Komplexität und schließt gleichzeitig eine der häufigsten Sicherheitslücken am Edge: die Anhäufung ungeprüfter Daten im lokalen Speicher.

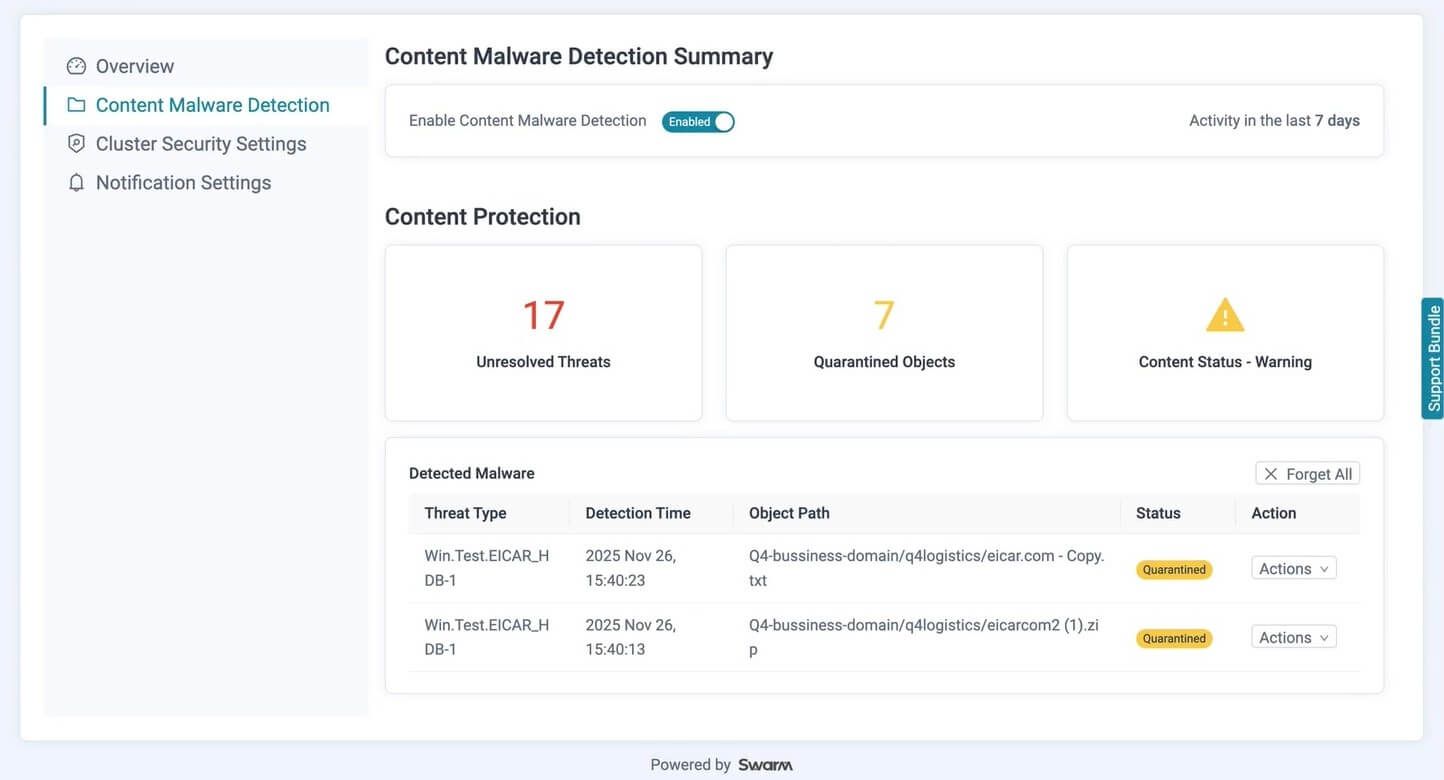

Erkennung von Malware in Inhalten: Schutz gespeicherter Daten

Im Mittelpunkt des Schutzmodells der Swarm Appliance steht die Erkennung von Malware in Inhalten. Sie ist darauf ausgelegt, Daten im Moment des Schreibens in den lokalen Objektspeicher zu schützen. Jedes Mal, wenn ein Benutzer Inhalte hochlädt oder ein externes System ein Objekt schreibt, kann die Datei automatisch auf bekannte Malware-Signaturen, Trojaner und andere schädliche Payloads überprüft werden.

Diese Überprüfung erfolgt nach der Speicherung der Daten. Dadurch wird sichergestellt, dass Bedrohungen identifiziert werden, bevor Objekte repliziert, archiviert oder von nachgelagerten Prozessen genutzt werden. Da die Malware-Erkennung direkt innerhalb der Speicherschicht erfolgt, funktioniert sie auch dann, wenn Bedrohungen über vertrauenswürdige Pfade gelangen oder herkömmliche Perimeter-Abwehrmaßnahmen umgehen.

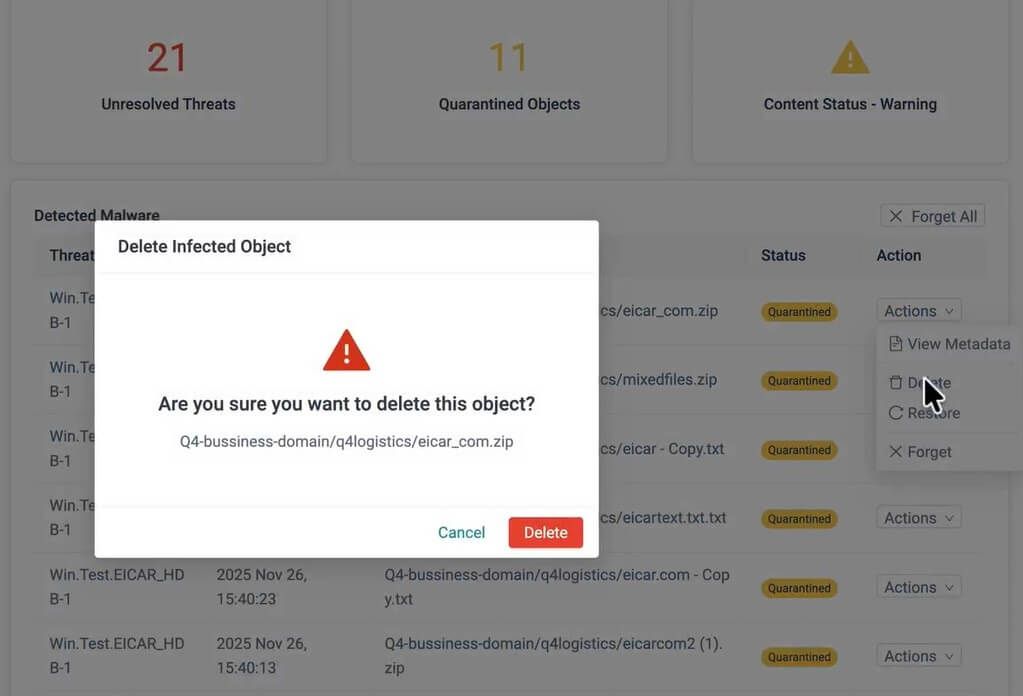

Wird Malware erkannt, werden Administratoren benachrichtigt und können entsprechend ihren betrieblichen Anforderungen Maßnahmen ergreifen. Infizierte Objekte können überprüft und in einem sicheren Quarantäne-Bucket isoliert oder vollständig entfernt werden. Erkennungsereignisse enthalten eindeutige Metadaten wie Bedrohungstyp, Quellpfad, Erkennungszeitpunkt und Status. Dadurch ist eine schnelle Überprüfung ohne forensische Komplexität möglich.

In Umgebungen, in denen Object Lock zum Einsatz kommt, bleiben regulatorische Anforderungen und Aufbewahrungsgarantien gewahrt. Gesperrte Objekte werden nicht automatisch unter Quarantäne gestellt oder verändert. Dadurch bleibt die Compliance gewährleistet und es wird gleichzeitig Einblick in erkannte Bedrohungen geboten.

Durch die direkte Integration der Malware-Erkennung in den Objektspeicher stellt die Swarm Appliance sicher, dass Edge-Daten nicht nur verfügbar, sondern auch vertrauenswürdig bleiben.

Fazit: Lassen Sie den Speicher nicht zum schwachen Glied werden!

Malware ist zur stillsten Krise in der modernen IT geworden. Sie versteckt sich in Dateien, lauert in archivierten Objekten und wartet auf den kleinsten Fehler, um wieder aufzutauchen. Sie stiehlt nicht nur Daten, sondern untergräbt auch das Vertrauen, auf dem diese Daten beruhen. In diesem Umfeld wird passiver Speicher zu Risikospeicher. Moderner Objektspeicher muss mehr tun, als nur Informationen zu bewahren – er muss sie auch verteidigen. Mit der Swarm Appliance von DataCore wird Echtzeit-Sicherheitsbewusstsein und -Reaktion ins Herzstück des Objektspeichers selbst gebracht und es wird sichergestellt, dass Malware-Bedrohungen dort erkannt werden, wo sie sich verstecken. Denn wenn jede Datei eine Waffe sein kann, kann Sicherheit nicht mehr nur am Perimeter existieren. Erfahren Sie, wie dieser neue Ansatz Ihre Umgebung stärkt, und wenden Sie sich an DataCore, um die Entwicklung hautnah mitzuerleben.

Holen Sie sich Swarm Appliance